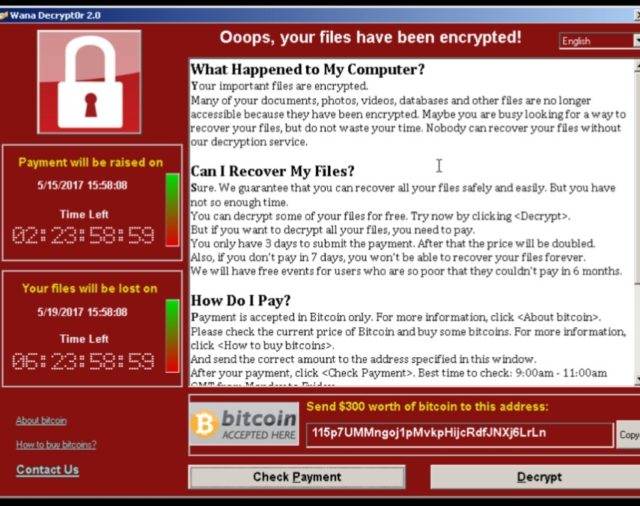

La semana pasada el ransomware Wannacry o Wanncrypt empezó a secuestrar información de compañías a nivel mundial a cambio de $300 dolares americanos en bitcoins. Algunas empresas afectadas en el Perú fueron Telefonica, BBVA, Indra entre otras. La vulnerabilidad que aprovecha Wannacry para ingresar al ordenador…